ctfshow刷题笔记-misc

ctfshow - misc - 杂项签到

知识点省略

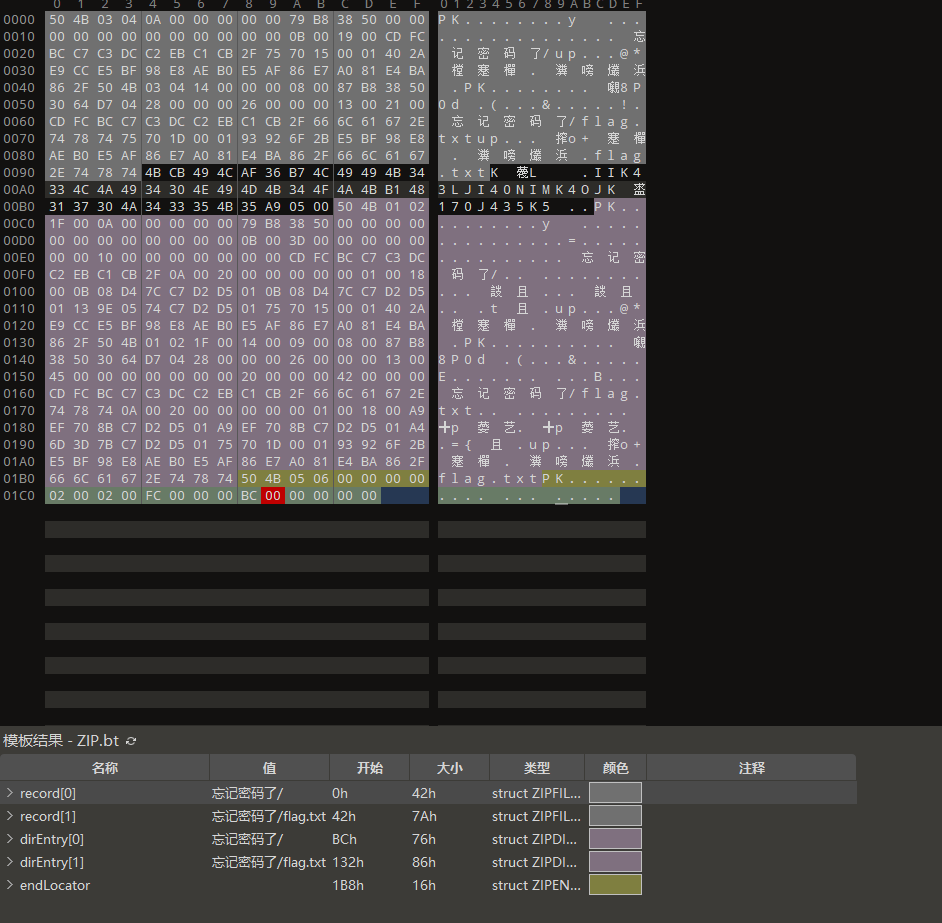

本题考察压缩包伪加密

WP

下载得到一个压缩包,打开显示要密码,用010打开,可以发现它居然有两个504B0304和两个504B0102,把第一个都删掉后,即可打开压缩包里的文档,得到flag

ctfshow - misc - misc2

知识点省流

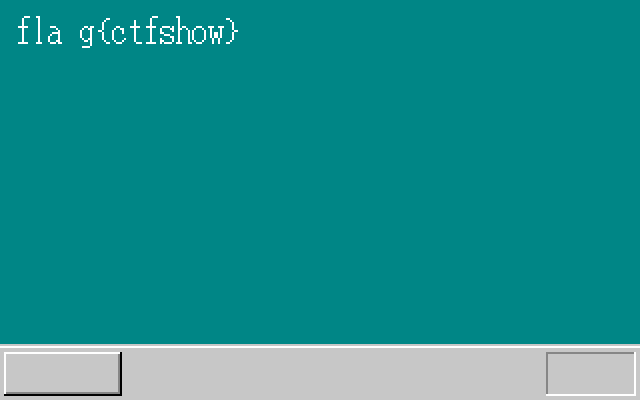

本题考查虚拟机软盘的挂载

WP

下载得到一个file附件,根据题目内容,可以知道这是个软盘

用vmware新建一个虚拟机,选择稍后安装操作系统,系统选其他,新建完成后,在虚拟机设置后挂载file附件作为软盘,然后打开虚拟机即可

ctfshow - misc - miscx

知识点省流

本题考查 压缩包爆破 音符加密 rabbit加密 base64加密

WP

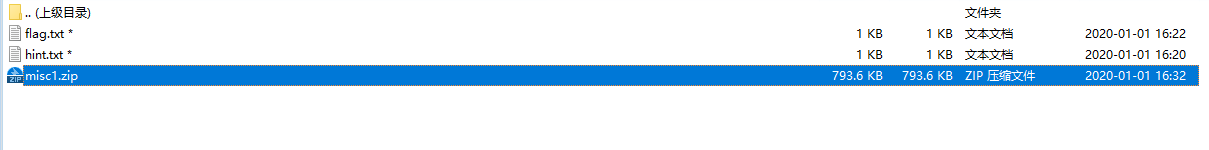

下载得到一个加密压缩包,但其中只有misc1.zip是不需要密码的,直接解压出来

得到misc1压缩包后,打开发现里面有一张图片和文档,文档被加密了,而图片可以直接解压,

图片内容如下,这个就是文档的密码(也可以直接用archpr爆破)

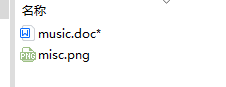

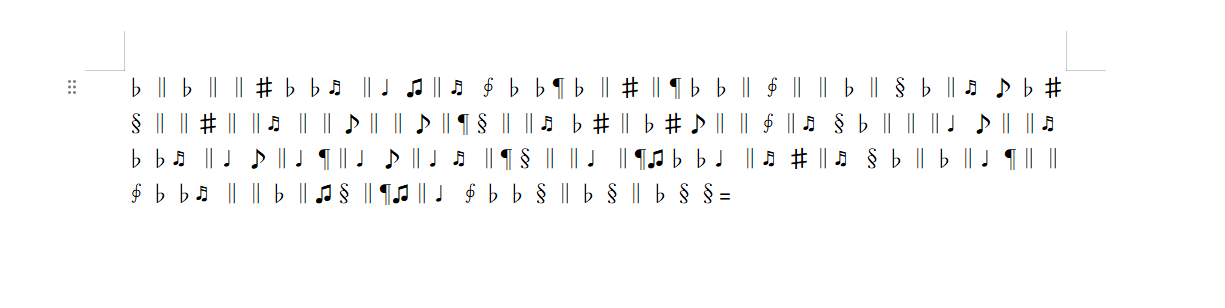

打开文档后发现有很多音符,显然是音符加密,找一个在线网站解密后可以得到一串字符串

根据这段字符串,猜测是rabbit加密,密钥应该是2020,在线解密一下可以得到一串字符,应该是前面压缩包要用到的密码

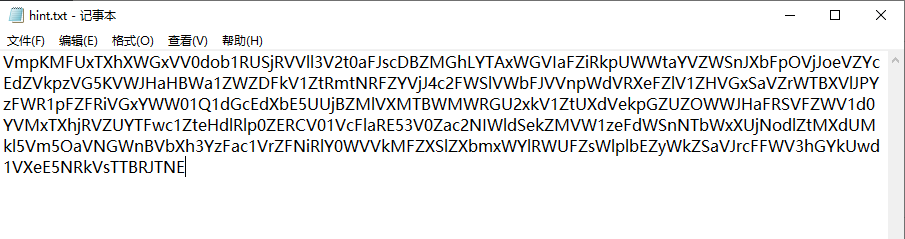

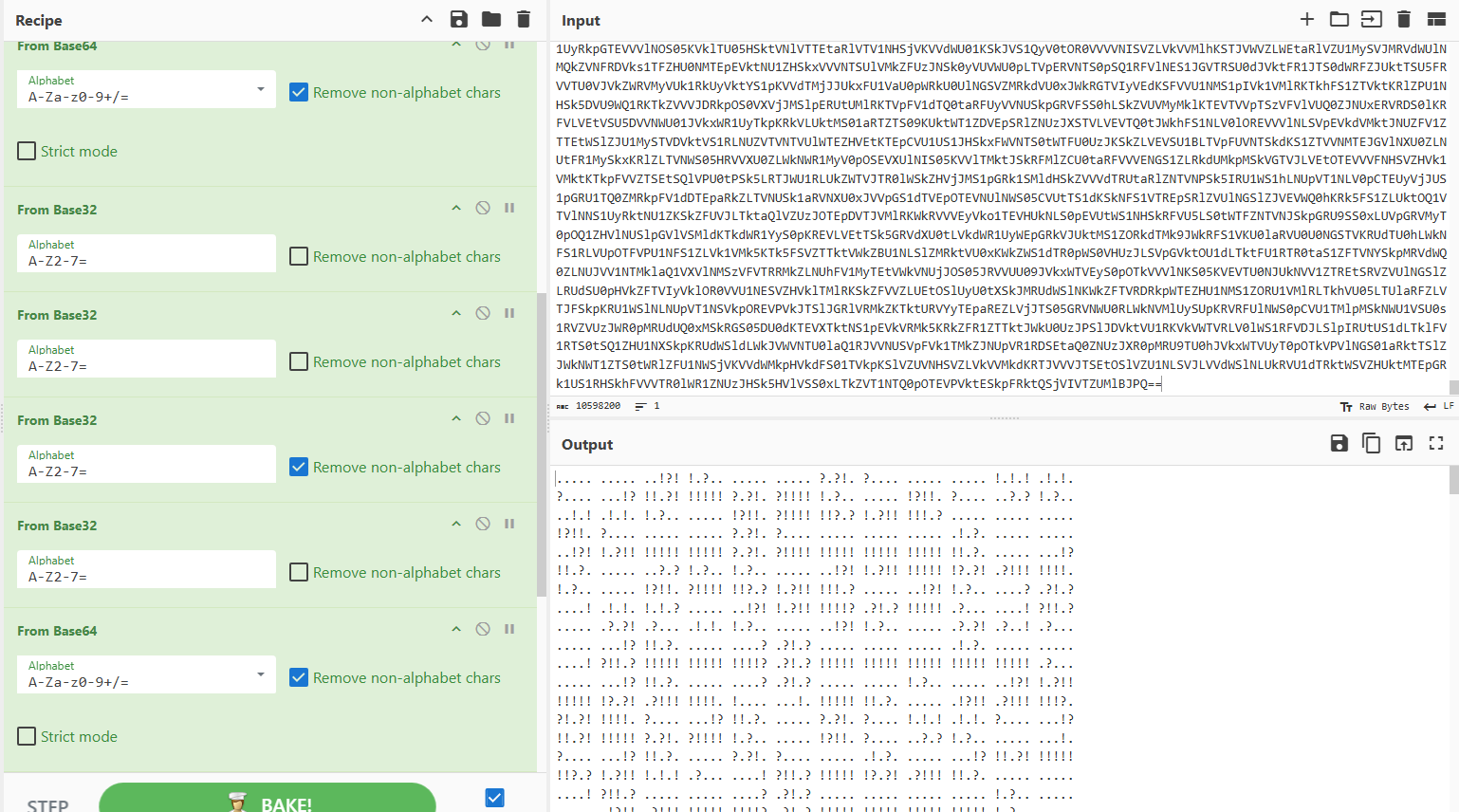

但拿去解压发现只有hint.txt的密码是这串字符,而flag.txt的密码还不确定,看看hint的内容,里面有一串疑似base加密的字符串,丢给厨子处理

处理的时候可以发现这里有多重base64加密,最后还需要配合url解码,即可得到最后的密钥为hello 2020!,拿去解压flag文档即可得到flag

ctfshow - misc - misc50

知识点省流

本题考查图片隐写

WP

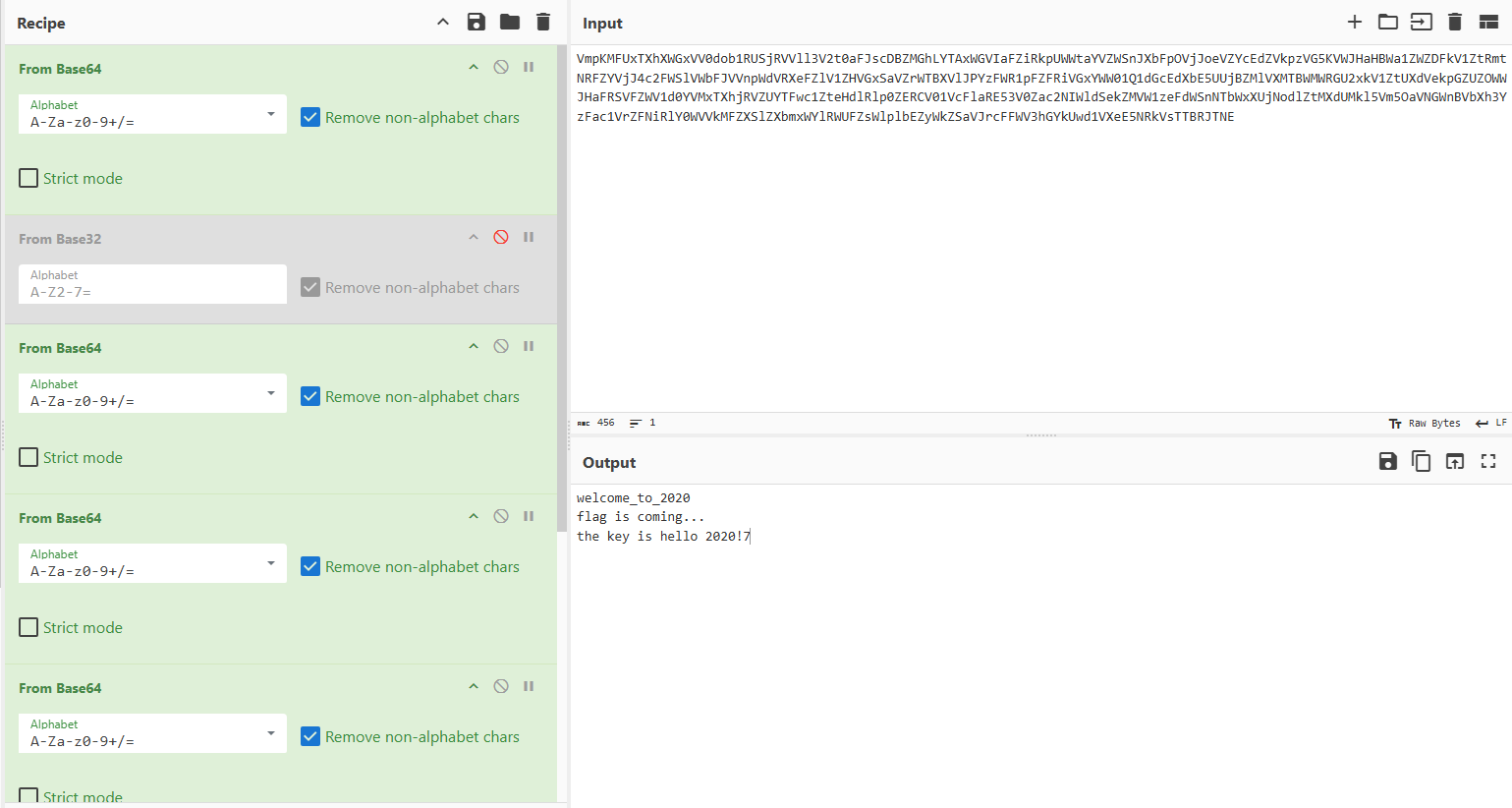

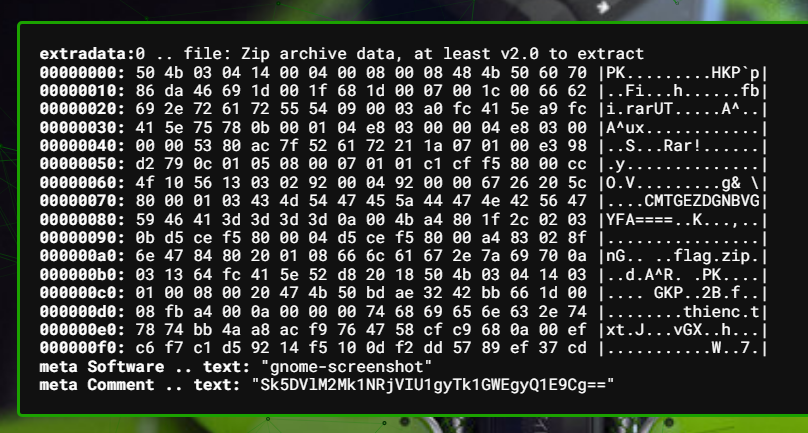

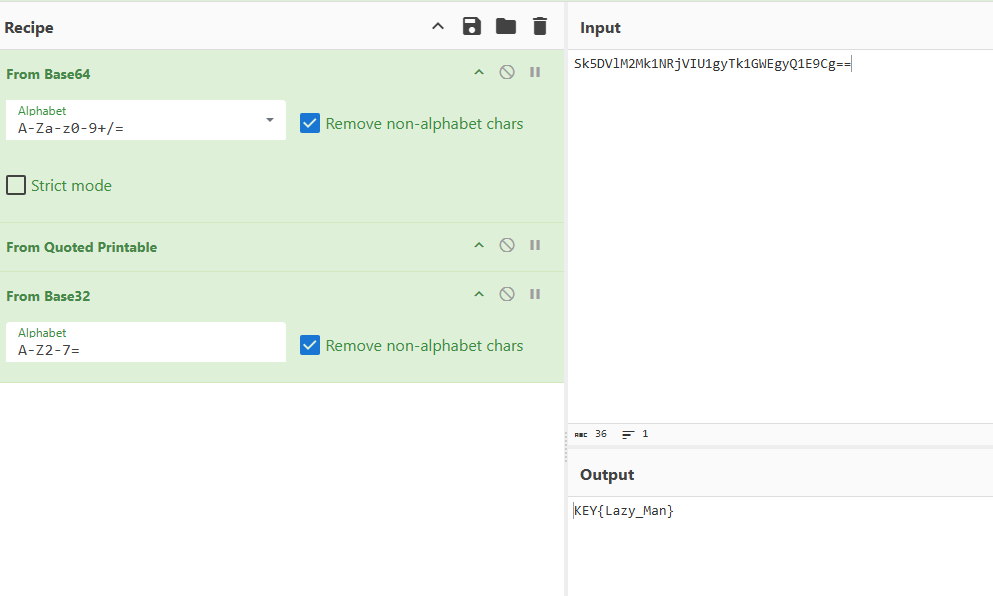

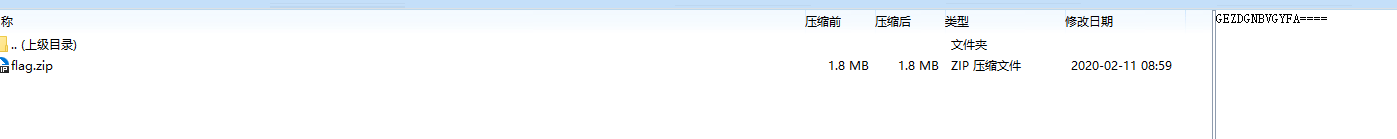

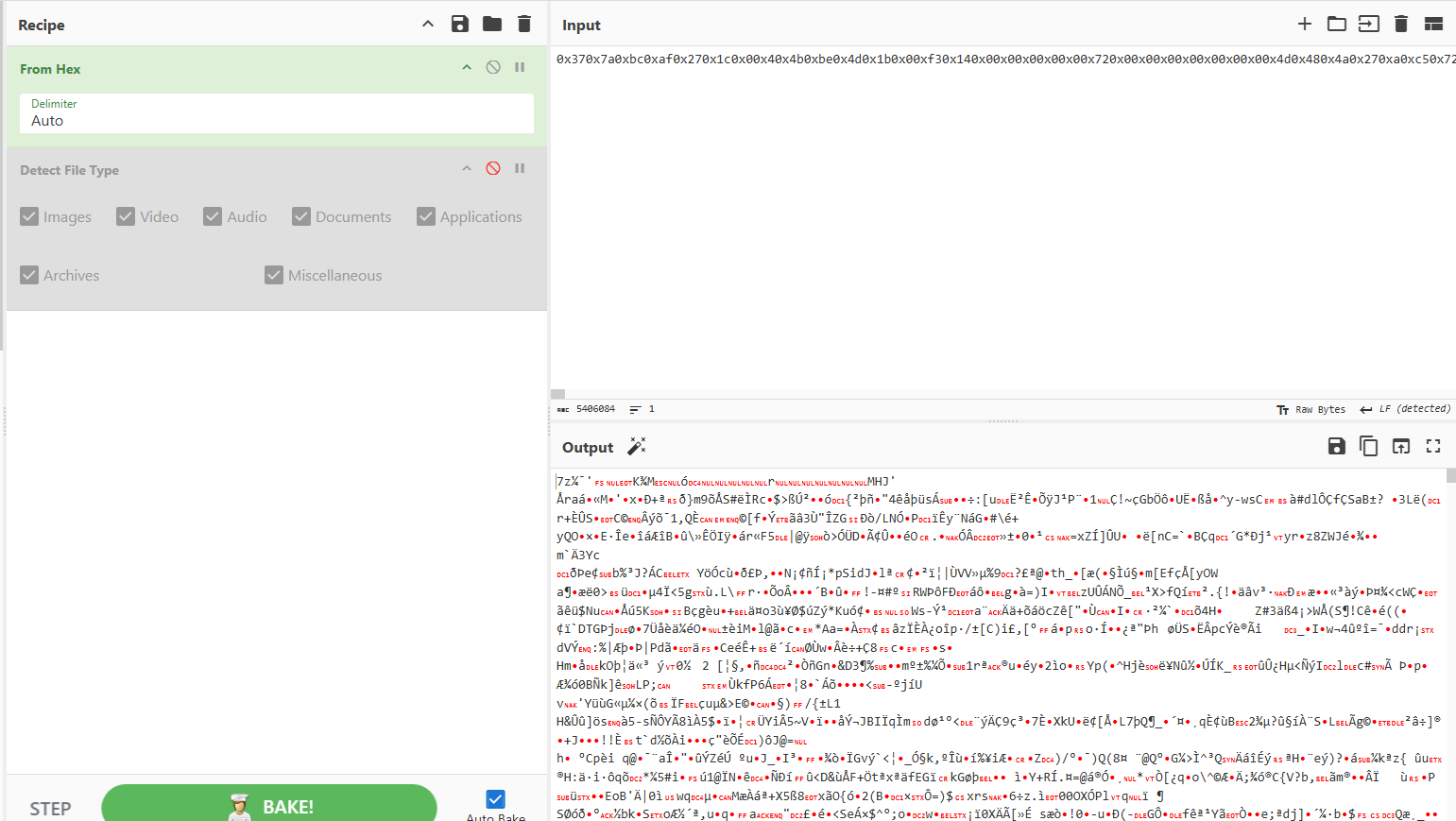

下载附件后解压得到一张png图片,直接丢给aperi梭哈,可以发现里面藏了一个压缩包,与此同时,还藏了一段编码字符串

先把这段字符丢给厨子处理一下,通过base64和base32解码可以得到一个密钥(后面要用到)

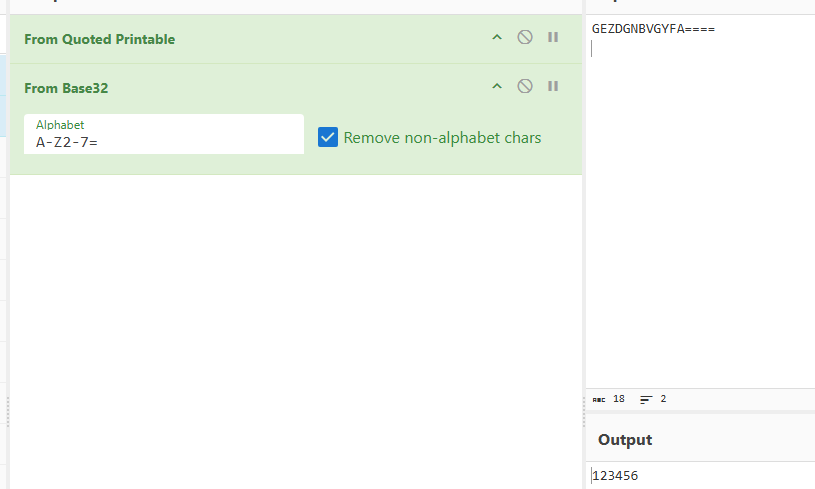

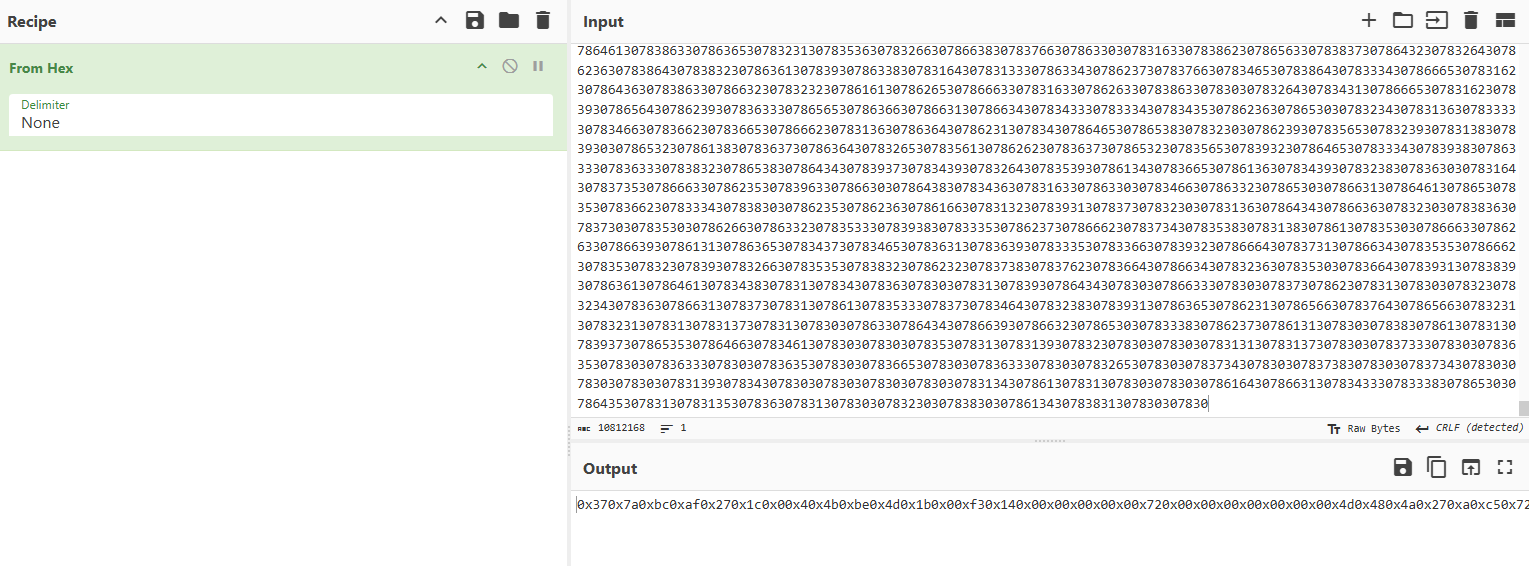

用binwalk分离出图片的内容后,可以发现里面藏了一个zip压缩包,zip压缩包里有一个rar压缩包,rar压缩包里还有一个zip压缩包,同时rar压字符缩包里有一串编码后的字符串,老样子丢给厨子,用base32解码后得到了一串数字123456

解压得到的flag.zip压缩包需要密码,用123456可以解压,打开里面的文档,会发现里面有大量的数字,我们直接丢给厨子看看,发现厨子可以自动检测,将其中的3078通过十六进制转成了0x(这个可以记一下十六进制的3078对应的0x),然后将解码得到的内容,再次通过十六进制解码,可以发现得到了一个7z压缩包

将文件保存,打开后发现需要密码,将前面我们最开始得到的密钥用来解压即可,

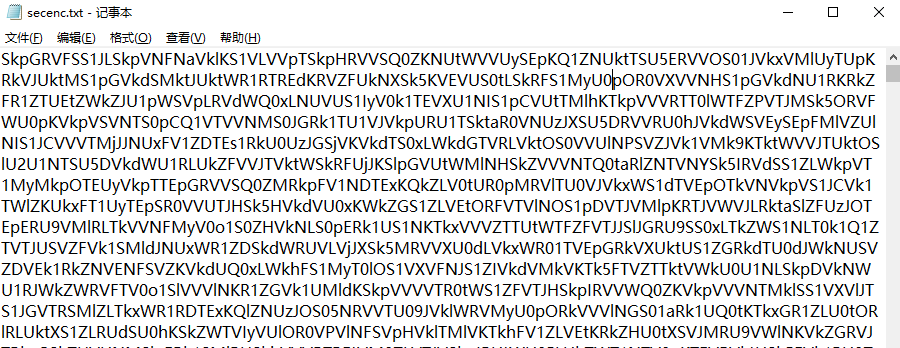

发现里面有一大串的编码字符串,老样子丢给厨子,根据前面的尿性,应该是base64和base32的复合编码

通过厨子的自动检测和手动理解,最后经过了15轮的解码,得到了以下的内容,不难看出这是Ook编码

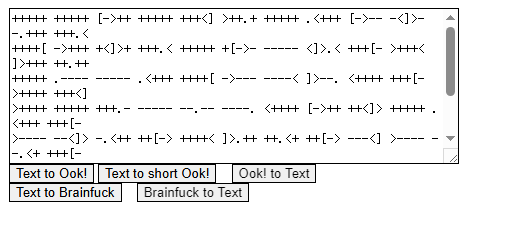

将得到的内容,在https://www.splitbrain.org/services/ook这里解码一下即可,第一次解码后会变成brainfuck的形式,然后再选择brainfuck to text即可得到flag

ctfshow - misc - misc30

知识点省流

本题考查EXIF信息,文档隐写

WP

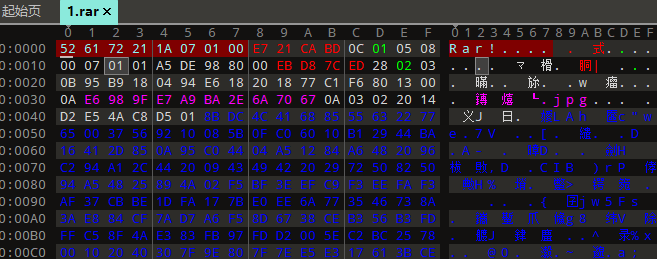

下载得到一个rar文件,用010一看发现是个rar压缩包,改一下后缀,打开后里面有三个文件,其中只有一张图片可以直接打开

在图片的属性中,发现有个little stars备注,猜测可能是压缩包密码,拿去解压可以得到其中的文档

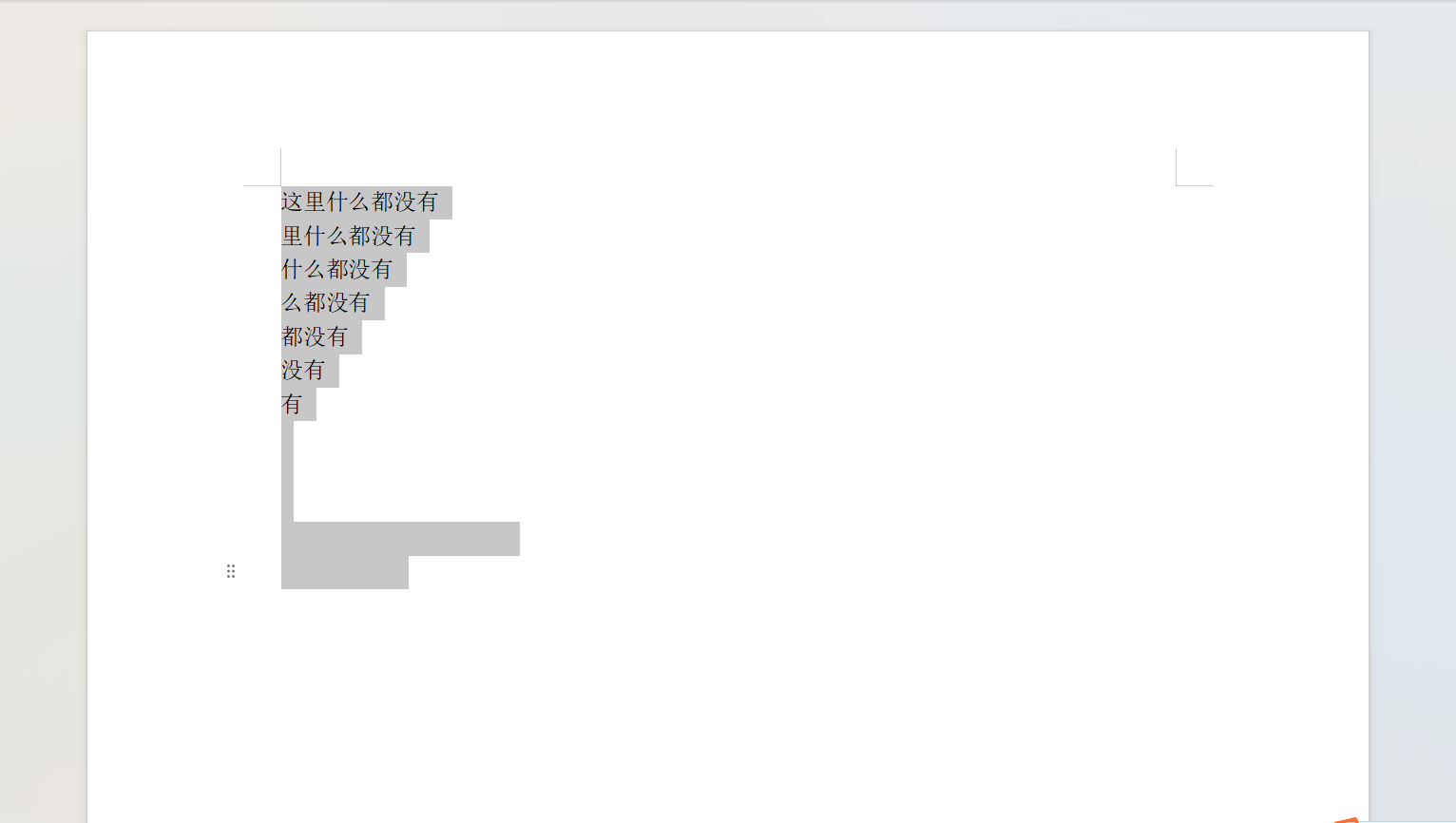

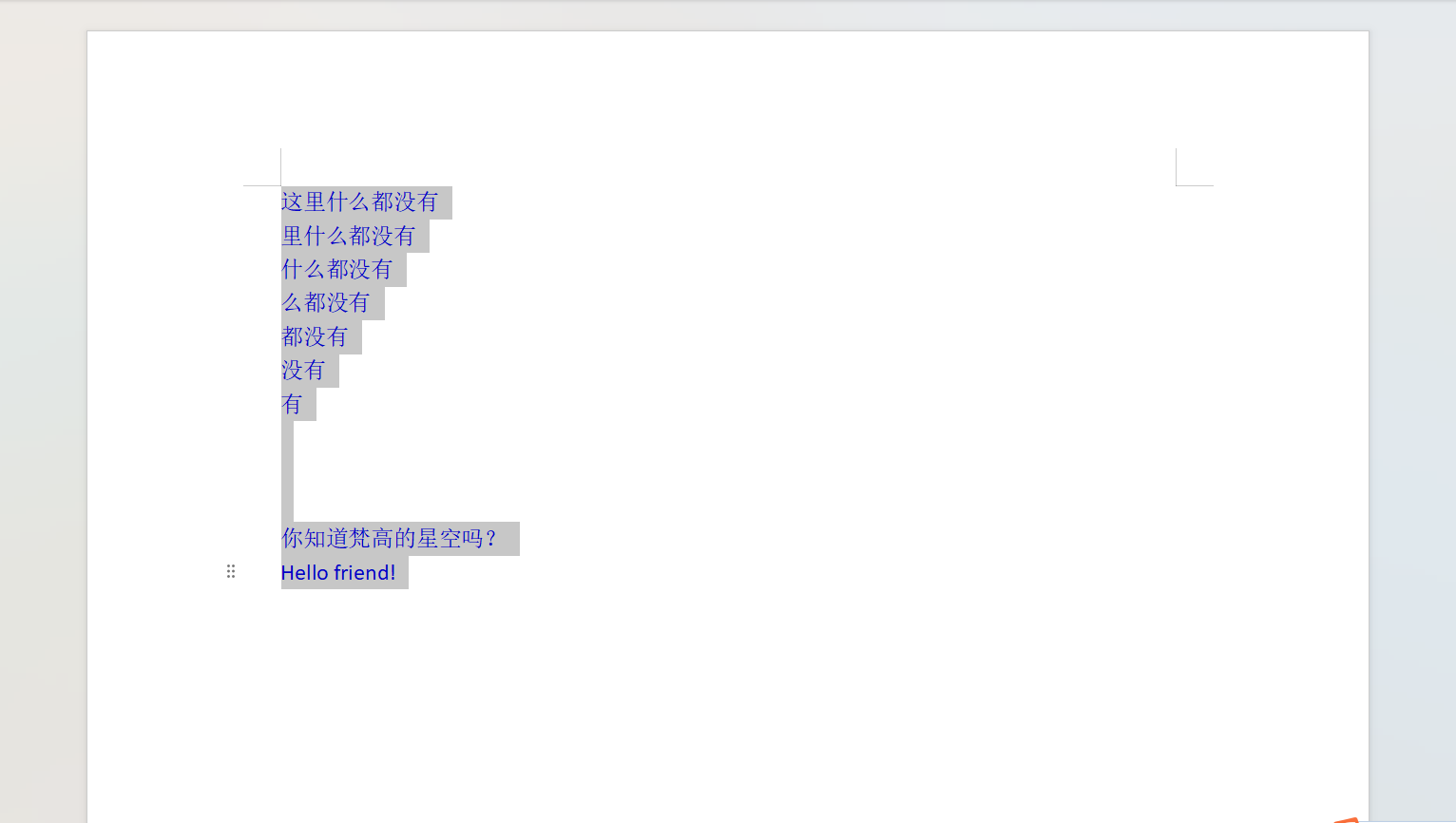

打开后全选内容,会发现藏了一些看不见的信息,把文字颜色改一下即可看到

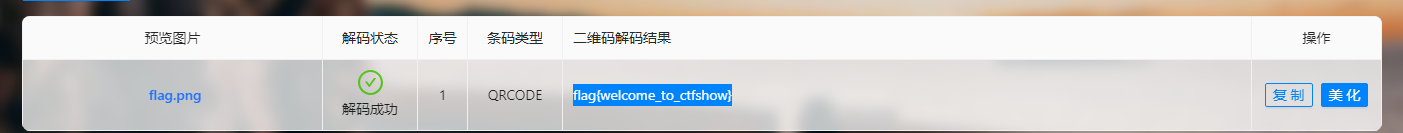

猜测下面的Hello friend!是最后的压缩包密码,拿去解压可以得到一个二维码

扫码后即可得到flag

ctfshow - misc - stega1

知识点省流

本题考查jphs隐写

WP

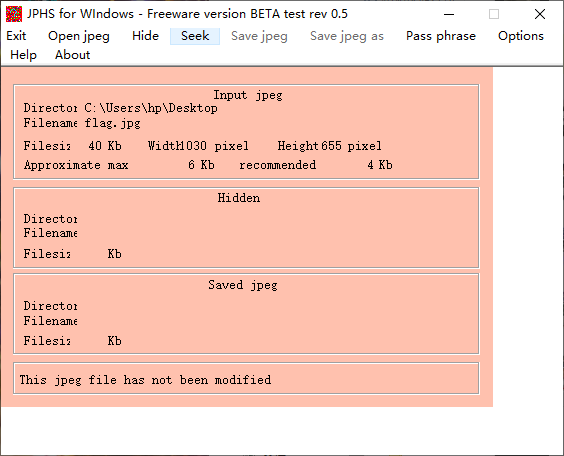

下载附件得到一个jpg图片,丢给jpgswin处理一下就可以到处flag

ctfshow - misc - misc3

知识点省流

本题纯逆天

WP

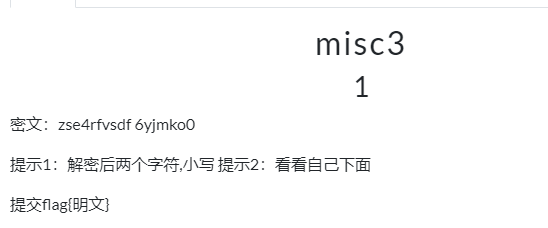

题目描述如下,明文就是在键盘上按着对应字符连线画字符后可得到,键盘密码……

ctfshow - misc - misc40

知识点省流

本题考察MP3Stego、Silenteye,社会主义编码还有brainfuck编码

WP

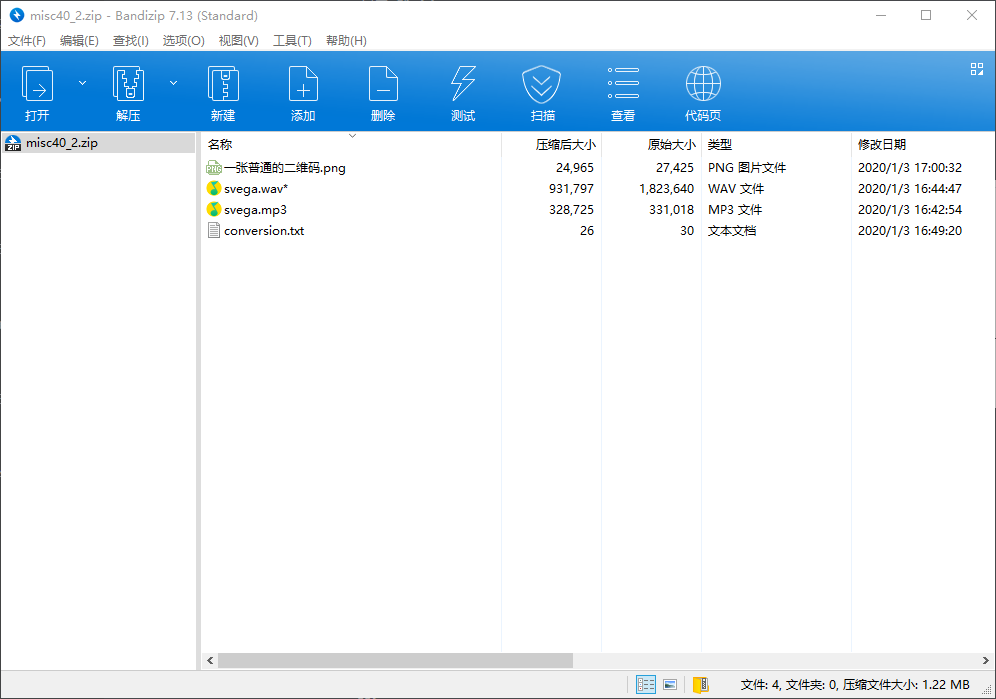

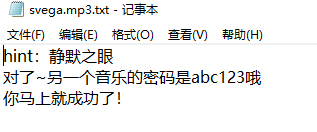

下载得到一个压缩包,里面有四个附件,而其中有一个wav文件是加密了的,先把其他文件解压出来

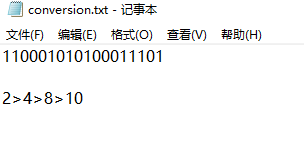

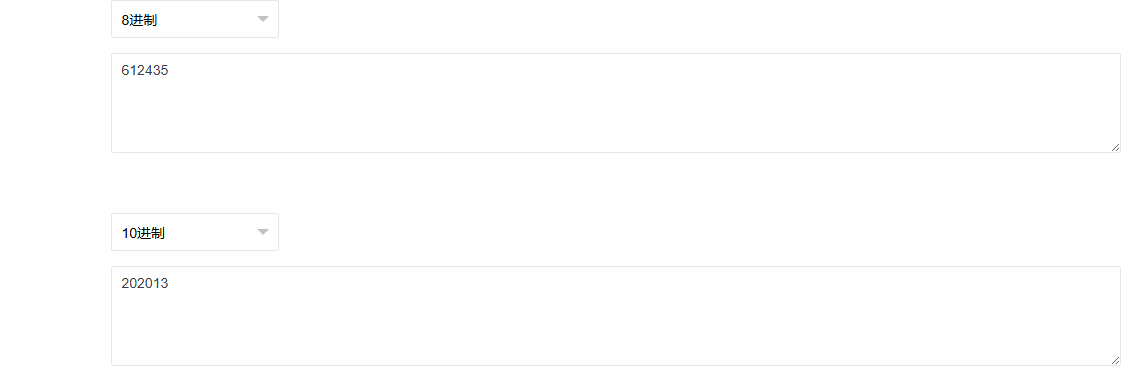

其中的文本文档内容如下,显然是要将上面的二进制字符串转为四进制后再转为八进制再转为十进制,最后得到了一串密钥202013,尝试用它解压加密的wav文件,无果,应该是后面要用到

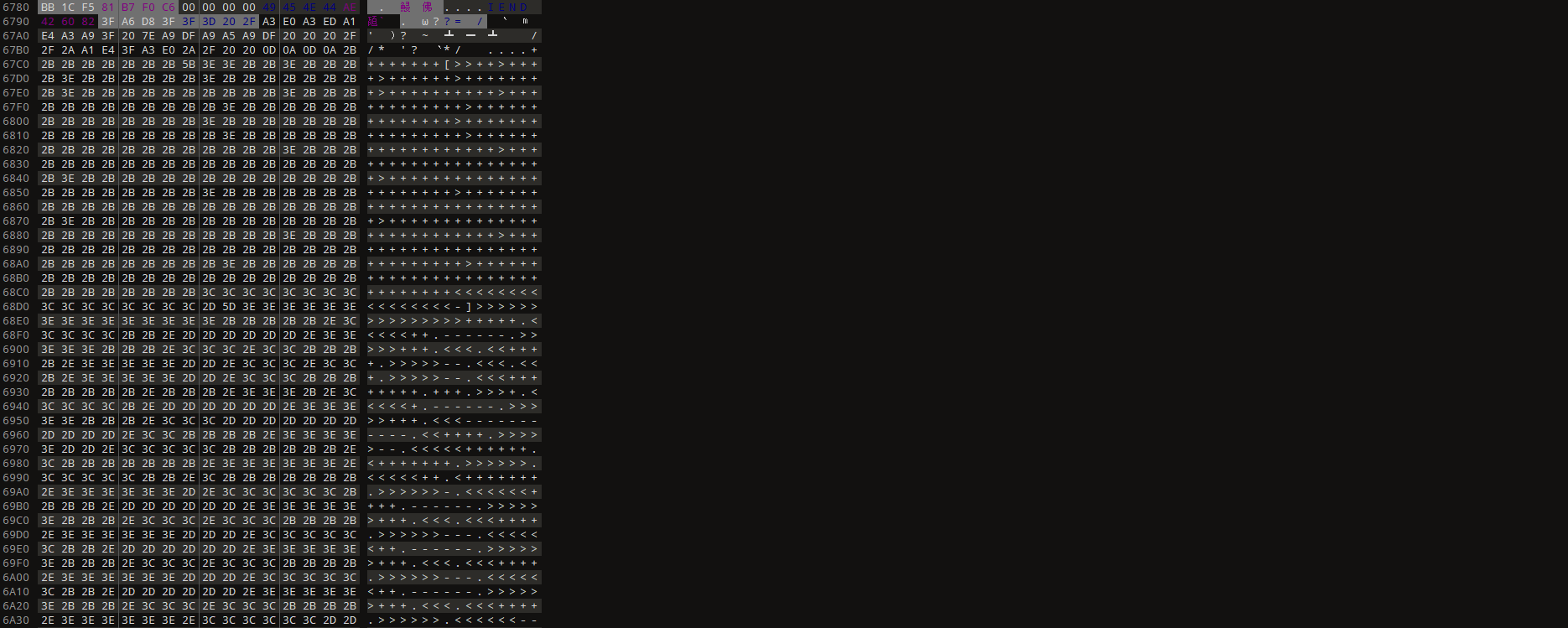

有一个mp3文件,猜测要用MP3stego进行解密,但解密需要密钥,尝试用上面的密钥发现无果,因此我们再看看png图片,这是一张二维码,扫码后没有任何信息,丢给010看看,在数据末尾会发现有brainfuck编码字符

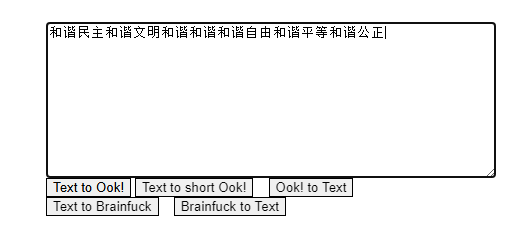

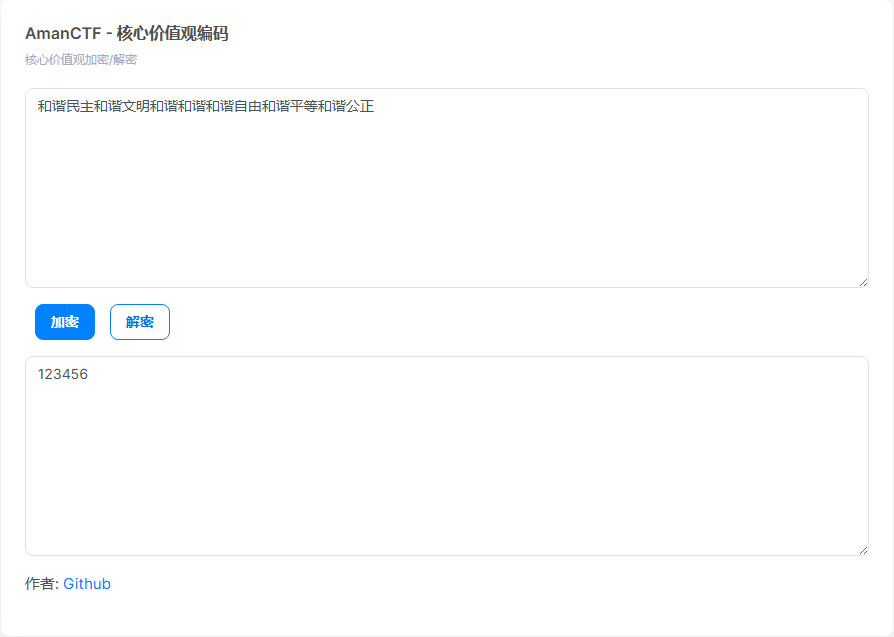

处理后得到社会主义编码字符

在处理得到123456

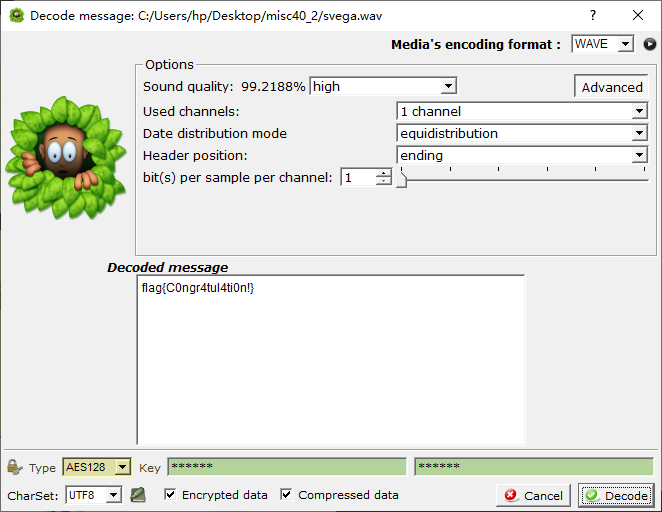

用这个密钥进行MP3stego解密后,得到了提示文档,用得到的密码解压wav文件,然后用silenteye进行解密

需要注意的是silenteye设置如下,密钥则是前面没用过的202013

ctfshow - misc - misc30

知识点省流

本题考查文件合并(藏文件) JPG图片宽高隐写 猪圈密码

WP

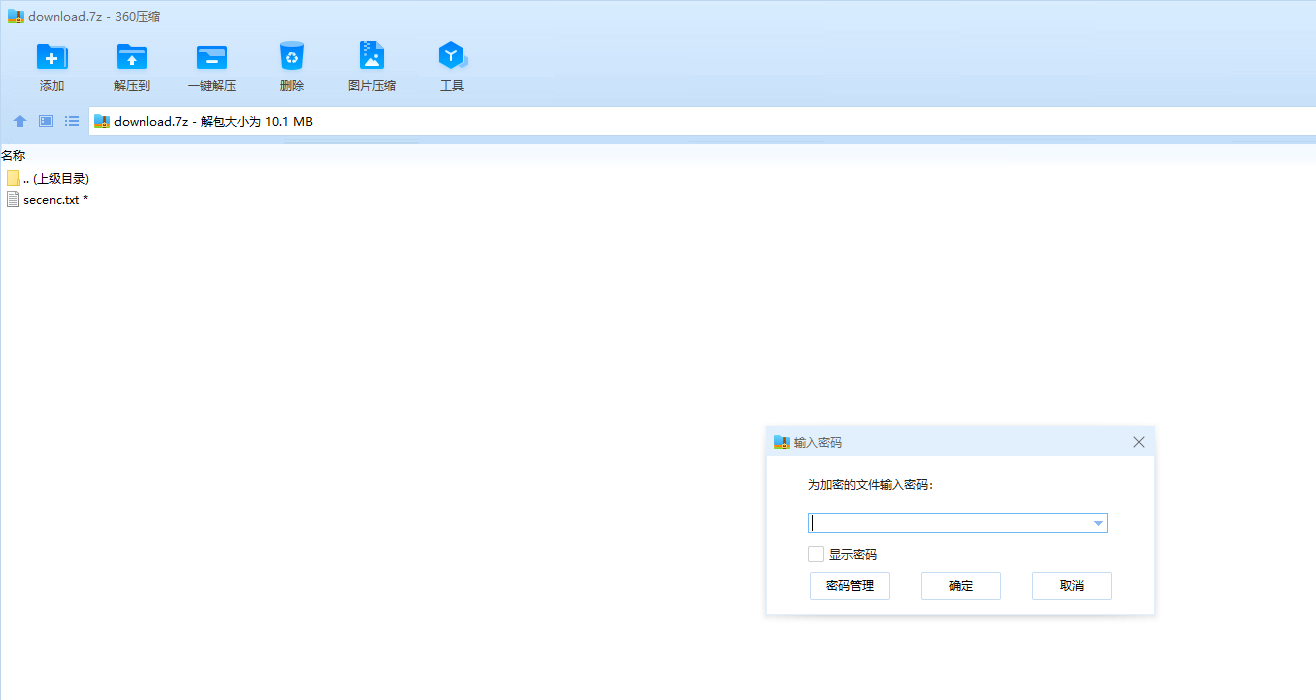

下载得到一个加密压缩包附件,用360压缩可以直接绕过伪加密(问就是360牛逼),然后得到一个音频文件,解压出来后可以看到这个文件夹显然是有图片的,不难猜到音频里藏了一张图片,可以用binwalk或者foremost将它导出(我用binwalk不知道为啥不行)

得到一张JPG图片后,尝试修改它的高度(010模板直接改),发现下面藏了内容,不难看出这是猪圈密码,解一下就可得到flag(不过也挺抽象的 中间留了空格的flag)

ctfshow - misc - 红包题第一弹

知识点省流

本题考察脚本小子 图片隐写

WP

下载附件得到86个压缩包,每个压缩包里都有一个jpg图片,随便解压一张(最好是最后一张图),用010看看,可以发现在数据末尾藏了字符串,明显是经过了base64编码的,那题意就很明显了,需要我们写脚本提取86张图片末尾的base64字符串,然后拼接在一起进行解码

写个脚本跑一下

然后拼起来解码后可以得到一张二维码,扫码后即可得到flag

ctfshow - misc - stega10**

知识点省流

WP

ctfshow - misc - stega11

知识点省流

本题考查图片字符串隐写、base32编解码

WP

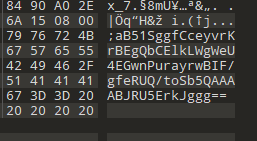

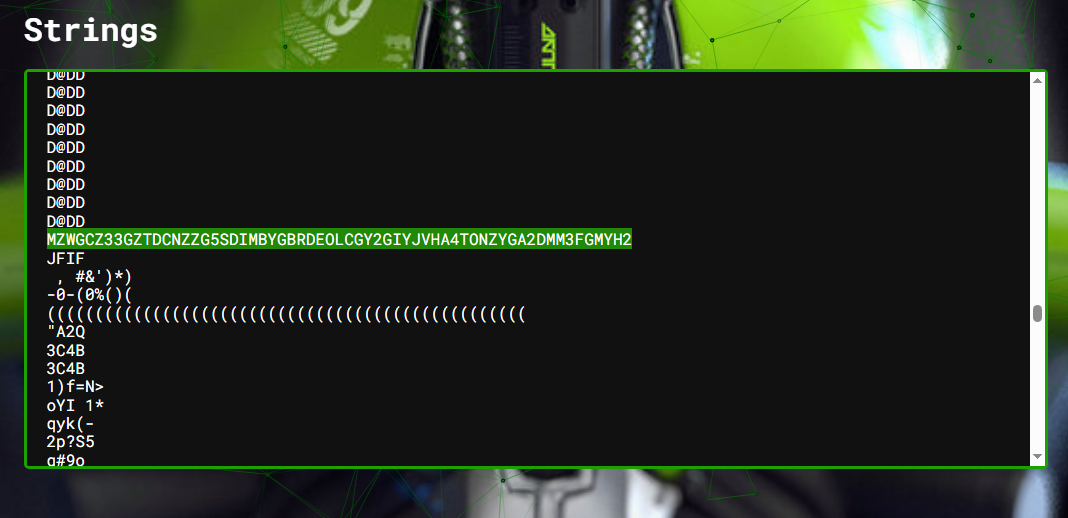

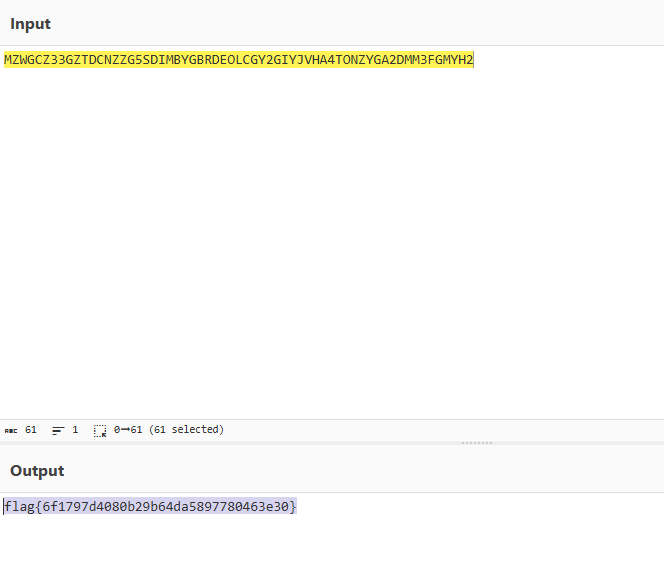

下载得到一张JPG图片,丢给aperi分析一下,通过strings可以发现其中藏了一串很像base编码过得字符串

用厨子进行base64解码发现,不行,再试试base32即可得到flag(怎么比10还简单的)

ctfshow - misc - misc4

知识点省流

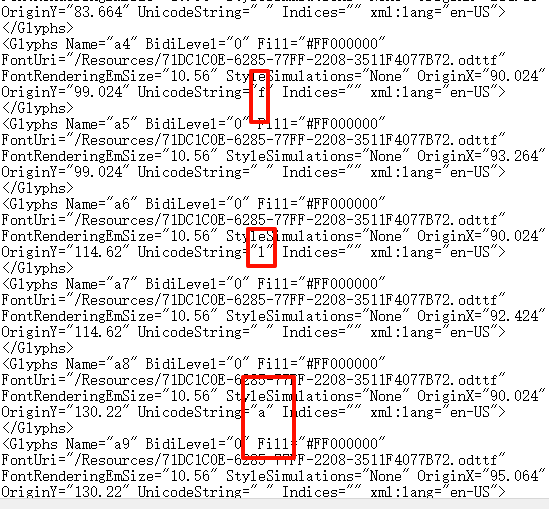

本题考查文档隐写(doc文档的本质)

WP

下载附件得到一个rar文件,修改后缀后压缩得到一个文档,直接打开是显示损坏的,但是docx文件本身也是一个压缩文件,修改其后缀,改为zip后压缩,因为文件内容不多,简单遍历一下,可以在\Documents\1\Pages的1.fpage中发现flag的痕迹,拼接起来即可得到flag